No cenário digital cada vez mais interconectado e vulnerável, a proteção contra ataques DDoS (Distributed Denial of Service), ou o anti-ddos, se tornou uma prioridade crucial para empresas e organizações que dependem de uma presença online sólida. Embora muitos possam ser tentados a buscar soluções simples para enfrentar esse tipo de ameaça, é importante compreender que abordagens superficiais podem, na verdade, prejudicar o próprio cliente.

Além disso, a crença equivocada de que bloquear 100% do tráfego resolverá o seu problema também pode levar a consequências graves, como ficou evidente no caso do YouTube, quando uma opção de proteção simplista derrubou a plataforma em escala global. Neste artigo, você vai entender os desafios complexos enfrentados no anti-ddos, as limitações do uso do blackhole e a importância de investimentos em conhecimento e recursos para garantir a estabilidade e segurança da infraestrutura online. Aproveite a leitura!

Anti-DDoS: Desafio para empresas de comunicação e telecomunicações

Se você possui uma empresas especializada em redes de comunicação de dados ou telecomunicações e convive diariamente com o risco do ataque de DDoS. Os ataques podem ser contra seus clientes, mas – de uma forma ou de outra – acabam sendo também contra você mesmo. Desde 1974, quando o estudante americano David Dennis rodou, apenas como experiência, um script que travou 31 terminais no sistema de educação Plato, na Universidade de Urbana Champaign, os ataques de negação de serviço estão evoluindo em velocidade e volume.

Eles já alcançaram a categoria de “ataques distribuídos de negação de serviço”, produzindo hoje enxurradas de tráfego na casa dos gigabits. Entretanto, desde 2021, estão batendo também nos terabits, e no futuro alcançarão múltiplos ainda maiores. A palavra “distribuídos” na designação dos DDoS apareceu em abril de 1999. Ocorreu que um hacker usou uma ferramenta chamada “Trinoo” para atacar a rede da Universidade de Minnesota. Essa rede era um conjunto de máquinas comprometidas – os “Masters” e “Daemons” -, no qual os Masters encaminhavam instruções para que centenas de “Daemons” enviassem dados em protocolo UDP (que não exige confirmação nem resposta) contra um certo endereço IP. Dessa forma, nasciam as “botnets”, ou redes de “robôs” que fazem aquilo que o seu “mestre” mandar.

As soluções anti-ddos mais simples prejudicam o cliente

Várias soluções foram desenvolvidas pelos fabricantes de equipamentos e pelos desenvolvedores de software para resolver esse tipo de problema. Surgiram soluções em muitas variações de estratégia, complexidade e custos, mas as melhores e as mais eficientes exigem estrutura e isso implica investimentos. De todas elas, uma das mais simples e muito utilizada quando faltam recursos é o RTBH ou Black Hole, cuja tradução é “buraco negro”. Você provavelmente já ouviu falar no termo, ou conhece alguém que a utiliza.

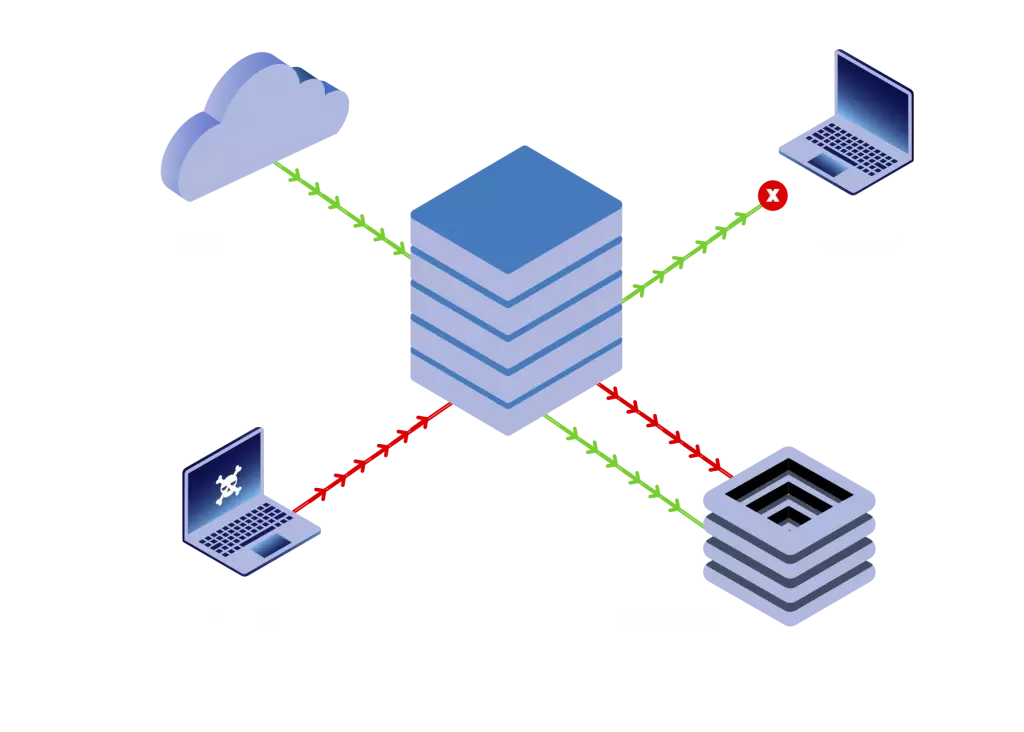

Todo mundo que conhece uma peneira vai entender com precisão o funcionamento do Black Hole. Ele é um elemento separador. Diferente de uma solução anti-ddos especializada, o “black hole” separa, e também desvia para um “buraco negro” (na verdade para um endereço “nulo”), o tráfego destinado a um ou mais endereços IP. Deste modo, todo o restante do tráfego é passado para os demais endereços de destino. Esse recurso está disponível nos roteadores e sua facilidade de uso fez muitas empresas recorrerem a ele para remediar ataques de negação de serviço.

O nome “oficial” desse recurso é “Remote Triggered Black Hole” (buraco negro acionado remotamente, no original em inglês) e seu uso exige muito cuidado. O principal problema de recorrer a ele é que, ao usar o black hole, você garante a vitória e o sucesso ao agressor. Logo, ao redirecionar o tráfego para um buraco negro (endereço nulo), seu destino IP não receberá mais nada. Nem o tráfego ruim do ataque e nem o tráfego legítimo. Em outras palavras, seu endereço ficará bloqueado para receber qualquer tipo de tráfego.

Logo, ao contrário de uma solução anti-ddos especializada, o black hole atende aos mesmo objetivos do ataque: causar indisponibilidade no serviço.

Bloqueio de 100% do tráfego não resolve

Ora, se o objetivo do ataque era prejudicar o serviço num determinado IP, o uso do black hole acaba fazendo a mesma coisa. O serviço não recebe mais a enxurrada de solicitações dos malfeitores, mas não atende mais ninguém. E é por isso que o anti-ddos especializado se torna tão importante.

Entretanto, você pode argumentar que é melhor fazer isso do que correr o risco de que o ataque seja ampliado para outros endereços e comprometa toda a infraestrutura. Faltou pouco para acontecer isso com o blog do jornalista norte-americano Brian Krebs, especializado em segurança cibernética. Em 21 de Setembro de 2016, ele sofreu o maior DDoS já registrado na Internet até aquele momento – o tráfego medido foi de 665 gigabits por segundo. Aquele ataque foi feito por cibercriminosos utilizando a botnet Mirai, que nesse dia estava organizada com 24 mil dispositivos. Ataques desta complexidade requerem uma uma solução anti-ddos extremamente robusta.

Contudo, por que o blog foi atacado? Porque os cibercriminosos não gostavam do trabalho de Krebs, que é autor de constantes denúncias sobre o cibercrime. Em novembro daquele ano, no entanto, o jornalista anunciou que estava mudando o blog para outro host, para evitar que aquele provedor fosse atacado uma segunda vez pelo mesmo motivo.

HugeReport

Assine o HugeReport e receba mensalmente um relatório dos ataques DDoS mitigados no Brasil.

A opção mais simples derrubou o YouTube no mundo inteiro

Entretanto, houve um caso público de uso do black hole, no qual os problemas foram imensos. Ocorreu no Paquistão, na tarde de 25 de Fevereiro de 2008. Em atendimento a uma ordem do governo, era preciso bloquear o acesso de internautas ao YouTube, para que eles não vissem um vídeo religiosamente ofensivo. A ordem foi cumprida pela Pakistan Telecom, que fez a alteração necessária na camada de BGP (border gateway protocol) do país. É aí que mora o perigo.

Nas redes e na Internet, a maioria das operações é executada com o apoio da segurança proporcionada por certificados, credenciais e outros itens. Mas em certas camadas, como essa, residem operações baseadas em confiança mútua entre os grandes operadores da rede. Assim, o que a Pakistan Telecom fez foi criar uma rota fictícia, assinalando o destino “buraco negro” para todo o tráfego do YouTube. Isso atendia ao pedido do governo: o YouTube ficaria aparentemente fora do ar somente para todos os paquistaneses. Acontece que a operadora tem uma subsidiária em Hong Kong e anunciou essa rota também para lá. A subsidiária aceitou a alteração.

Contudo, como isso foi feito na camada de BGP, o erro se propagou pelo mundo rapidamente. Durante cerca de duas horas, o Youtube ficou praticamente inacessível. Este problema não ocorreria com uma solução anti-ddos. Quem buscava aquele endereço recebia como resposta uma rota que terminava num buraco negro da Pakistan Telecom. O problema foi corrigido, mas mostrou a fragilidade de um protocolo e as consequências de uma solução mal planejada.

A importância de um Anti-DDoS moderno e robusto

Desse e de outros incidentes em que o RTBH/Black Hole foi utilizado, a grande lição é que o risco se torna muito elevado e o custo ainda mais. É como matar um boi para acabar com uma infestação de carrapatos. O mesmo vale para os antibióticos, que, ao debelar uma infecção, destroem também bactérias da flora intestinal. A solução está em selecionar um provedor de infraestrutura de rede e de telecomunicações, como é o caso da Huge Networks. Com uma solução anti-ddos moderna e robusta, ela ainda oferece opções em rotas, banda, filtragem de pacotes e outros recursos que protejam a operação sem colocá-la em risco.

Um ataque DDoS poderá vir a qualquer momento, de qualquer direção. Portanto, se você precisa atender clientes com serviços de comunicação de dados, não pode operar sem uma proteção que afaste o perigo. Isso, claro, sem prejudicar o serviço do seu cliente.

Este conteúdo foi produzido pela Huge Networks. Nossa empresa protege sua rede corporativa, acelera aplicações na nuvem, mitiga ataques DDoS e mantém ameaças cibernéticas afastadas. Assine nossa newsletter e fique por dentro das últimas novidades em segurança e infraestrutura digital!