Um dos vetores mais comuns explorados em crimes cibernéticos certamente é o ataque de negação de serviço distribuído (DDoS). Ao longo dos anos, houve uma evolução muito grande nesse tipo de ataque. Contudo, isso se deve principalmente pela adesão da sociedade a um mundo ultraconectado. Portanto, neste artigo você irá conhecer um pouco mais da história e também sobre a evolução do ataque DDoS

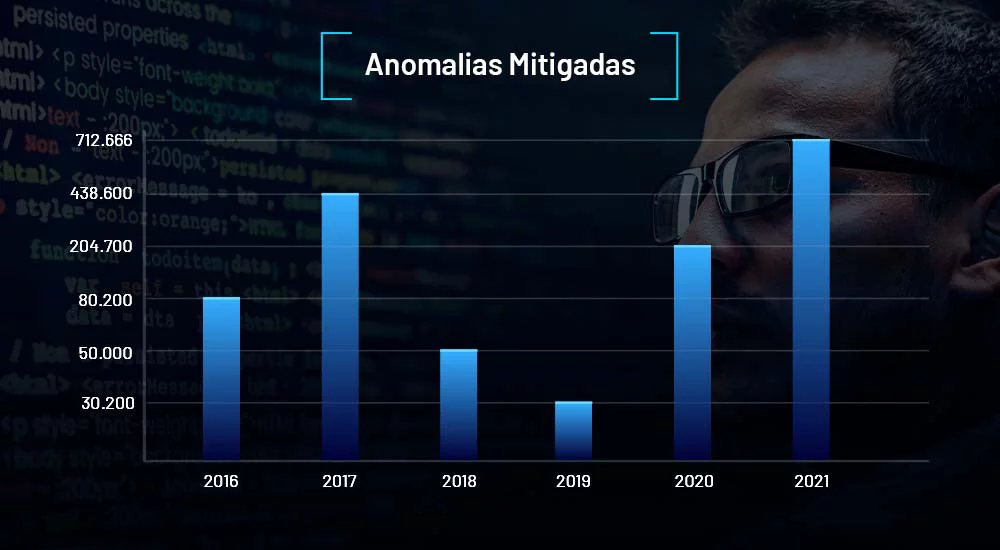

Para que você entenda melhor sobre como esse tipo de ataque se comporta, trouxemos um gráfico que mostra o número de anomalias detectadas e mitigadas entre os anos de 2016 e 2021.

Ao analisarmos o gráfico, fica perceptível que os ataques DDoS se tornaram mais frequentes nos últimos dois anos. Contudo, este aumento está ligado diretamente com a pandemia e os milhares de negócios que se reiventaram e migaram para o digital. Logo, se você ainda não possui uma proteção DDoS, é possível que a sua rede corra um sério risco de receber ataques de negação de serviço distribuído.

A evolução dos ataques DDoS ao longo dos anos

Existem muitas histórias relatadas na internet sobre o surgimento dos primeiros ataques DDoS que visavam prejudicar pessoas e empresas. Mas, antes desse vetor ser utilizado como uma arma pelos criminosos, um estudante de 13 anos chamado David Dennis, desenvolveu um experimento utilizando um código de programação que derrubou 31 terminais PLATO (Programmed Logic for Automatic Teaching Operations).

Porém, pouco tempo depois, em meados da década de 90, os ataques DDoS foram evoluindo e crackers do mundo todo utilizavam o vetor para derrubar servidores ao redor do planeta. Então, se você é daquela época e curte games, provavelmente já se deparou com o servidor do seu jogo sofrendo quedas ou lentidão. No entanto, engana-se quem achava que os casos de instabilidade eram provenientes somente de uma conexão ruim com a internet.

Muitos jogos daquela época sofriam com os ataques DDoS que derrubavam os servidores e deixavam os players frustrados. Muitos destes ataques eram feitos por jogadores revoltados com algum evento ocorrido envolvendo sua experiência ou simplesmente porque achavam divertido atacar os game servers. Enfim, naquela época, já surgiam as primeiras demandas por proteções contra ataques DDoS e a Huge Networks já oferecia seus primeiros serviços.

1990: Primeiros ataques DDoS

Segundo um artigo da Universidade Federal do Rio de Janeiro, no ano de 1999 foi executado o primeiro ataque de negação de serviço distribuído com real destaque no mundo. O ataque ficou conhecido como trinoo e teve como alvo a Universidade de Minnesota – EUA. O atacante enviou milhares de pacotes UDP que se originavam de diversas máquinas atacando em conjunto para sobrecarregar a infraestrutura da vítima.

2000: Aumento na recorrência dos ataques

Em fevereiro de 2000, grandes empresas do mercado foram surpreendidas por um garoto canadense de 15 anos conhecido como “mafiaboy”. Ele lançou ataques DDoS que chegaram a uma incrível volumetria de 1 Gbps, ou seja, para a época, essa volumetria era considerada extremamente alta. Além disso, os prejuízos causados pelo ataque chegaram à aproximadamente 1,7 bilhão de dólares. O rapaz foi condenado em 2001 pelo crime cibernético.

Os ataques DDoS ganham maior proporção conforme os atacantes vão recrutando máquinas para o que é considerado por muitos na internet como um “exército zumbi”. Contudo, para recrutar os dispositivos, o invasor precisa criar uma central C&C e infectar milhares de computadores com um malware. Dessa forma, muitos cibercriminosos enxergam nas botnets um negócio extremamente lucrativo, ou seja, a um custo muito baixo e um conhecimento mediano na internet, qualquer pessoa pode contratar o serviço de uma botnet na dark web para disparar ataques DDoS.

Em maio de 2006, um botmaster (responsável por controlar a botnet) de 20 anos, foi condenado a 5 anos de prisão por usar cerca de 500.000 máquinas como recurso para ataques DDoS.

E nos dias atuais?

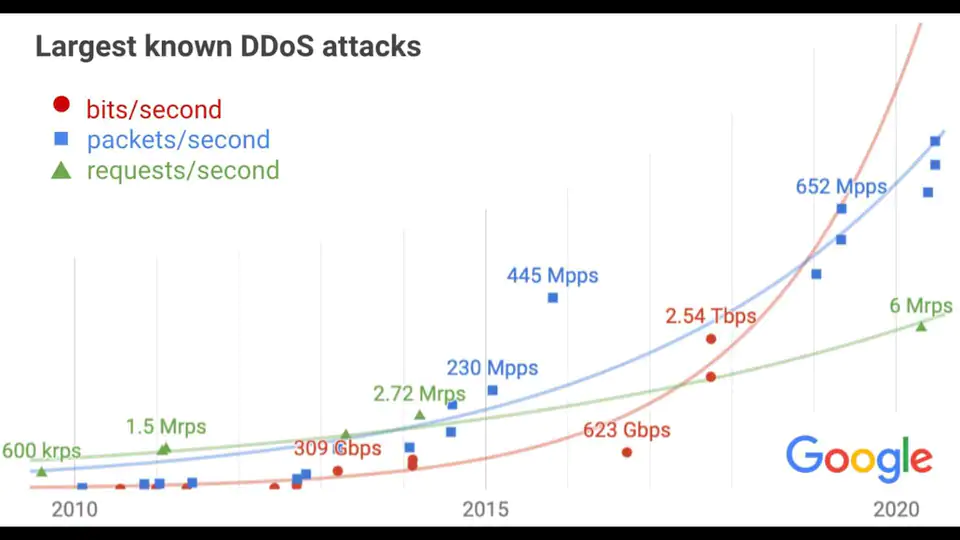

Acima de tudo, a internet e a tecnologia avançaram muito nos últimos 20 anos. Nesse sentido, o fato é que assim como aquilo é bom evoluiu, as tecnologias usadas em crimes cibernéticos também mudaram. Atualmente, um ataque de negação de serviço distribuído pode chegar a uma volumetria de 1 Tbps facilmente com a utilização de botnets.

Além disso, se nos anos 90, um cracker já era capaz de reunir 500.00 máquinas para realizar um ataque, hoje essa é uma tarefa fácil . Ainda mais, devido à quantidade absurda de dispositivos conectados à internet. Para se ter ideia, estima-se que até 2025 teremos cerca de 64 bilhões de dispositivos IoT integrando a rede mundial de computadores, ou seja, um número aproximadamente 8 vezes maior do que a população atual do planeta.

Portanto, as empresas de cibersegurança possuem um papel fundamental para que a internet se torne um lugar seguro para organizações e usuários. Além disso, mais do que criar soluções e novas tecnologias, é preciso propagar informação acerca da importância da segurança na internet.

Os maiores ataques da história

Os ataques DDoS se popularizaram no mundo todo pelos danos causados a empresas, usuários e governos. Além disso, os hackers, muitas vezes, se aproveitam de uma demanda em comum da sociedade para ganhar a comoção pública. Em outras palavras, eles usam os ataques como uma forma de aumentar sua popularidade e ainda levar a fama de heróis da nação. Porém, o fato é que os ataques prejudicam diversas pessoas direta e indiretamente.

Iremos apresentar para vocês os principais ataques DDoS já presenciados pelo mundo até hoje.

Os seis bancos nos EUA, em 2012

Seis instituições financeiras dos Estados Unidos foram vítimas de uma série de ataques DDoS em 12 de março de 2012. Entre os bancos afetados estão: Bank of America, JPMorgan Chase, US Bank, Citigroup, Wells Fargo e PNC Bank. Uma botnet chamada Brobot foi a responsável por realizar os ataques que chegaram a gerar tráfego ilegítimo de cerca de 60 gbps.

Os criminosos utilizavam diversas técnicas com o objetivo de não dar nenhuma chance para que os bancos conseguissem se defender de forma efetiva. A ideia era utilizar diversos vetores de ataque até que um deles funcionasse e comprometesse a defesa das vítimas. Supostamente, os ataques foram realizados pelas brigadas Izz ad-Din al-Qassam, que eram aliadas a uma organização militar da Palestina chamada Hamas. Além de prejuízos financeiros, os bancos tiveram que lidar com a insatisfação do público e também com o restabelecimento da marca no mercado.

Mirai Krebs e OVH, em 2016

Em 20 de setembro de 2016, o blog Krebs on Secuity do especialista em cibersegurança Brian Krebs, foi vítima de um ataque DDoS com volumetria de aproximadamente 620 gbps, na época um dos maiores já registrados. A fonte do ataque foi o famoso Mirai, botnet que utilizava cerca de 600.000 dispositivos da Internet das Coisas (IoT) para direcionar ataques massivos em infraestruturas vulneráveis. O blog de Brian Krebs foi o primeiro registro do Mirai em 2016.

Pouco tempo depois, em 19 de setembro daquele ano, o alvo do Mirai foi um dos maiores produtores de hospedagem da Europa, a OVH. A empresa hospedava cerca de 18 milhões de aplicativos para mais de um milhão de clientes. Foram utilizados para o ataque contra a OVH, aproximadamente 145.000 bots, gerando um tráfego malicioso de 1,1 Tbps com a duração extensiva de 7 dias. O Mirai foi um divisor de águas para que a cibersegurança fosse levada mais a sério pelas empresas.

Em 2016, na ascensão do Mirai, a Huge Networks teve que lidar de forma ostensiva com os ataques de mais de 120.000 dispositivos IoT. Porém, graças a tecnologia própria de mitigação da empresa, foi possível detectar e mitigar de maneira eficiente, todos os ataques provenientes do botnet Mirai.

Mirai Dyn, em 2016

Vocês já perceberam que em 2016, o Mirai, causou literalmente, um festival de grandes ataques no mundo todo. Mas, como isso aconteceu?

No dia 30 de setembro, alguém que dizia ser o criador do Mirai, disparou em diversos fóruns da internet, o código fonte do botnet. Pouco tempo depois, criminosos do mundo todo tiveram acesso ao código e começaram a replicar ataque utilizando a mesma técnica empregada pelo o original. Em outubro de 2016, um provedor DNS (Domain Name System) chamado Dyn, foi vítima de um ataque DDoS recorde que, segundo relatos, pode ter chegado a uma volumetria de incríveis 1,5 Tbps.

Além da empresa Dyn, outros grandes nomes do mercado também foram afetados pelo botnet Mirai. O site de empresas como: GitHub, HBO, Twitter, Reddit, PayPal, Netflix e Airbnb ficaram inacessíveis. Segundo o diretor de estratégia da DYN, cerca de 10 milhões de endereços IP estavam associados aos ataques causados pelo botnet Mirai.

Mitigar os ataques promovidos pelo Mirai era uma tarefa difícil, pois o mesmo possuía suporte para ataques complexos que utilizavam diversos vetores. Porém, o principal problema trazido pelo Mirai foi que seu código fonte se espalhou pela internet toda e ficou ao alcance de muitos criminosos.

Amazon AWS, em 2020

Você pode estar pensando: – as grandes empresas estão seguras contra os ataques DDoS! E é aí que você se engana, afinal, a Amazon AWS é uma das gigantes no segmento de computação em nuvem e advinha? A organização foi vítima de um dos maiores ataques já registrados até hoje. De acordo com a AWS, um cliente da companhia recebeu um ataque de amplificação que utilizava o protocolo CLDAP (Connectionless Lightweight Directory Access Protocol) para enviar pacotes com até 70 vezes o tamanho de um envio legítimo ao destinatário.

O ataque teve 3 dias de duração e alcançou uma volumetria de 2,3 Tbps. Um número como este é motivo para se ter uma grande preocupação, afinal, o impacto na infraestrutura é muito significativo.

Google Cloud, em 2017

Em 2020, a Google revelou ter recebido o maior ataque de negação de serviço distribuído da história já registrado. Em setembro de 2017, o serviço da gigante da internet foi vítima de um ataque DDoS que atingiu a marca de 2,54 Tbps. Segundo a equipe da Google, o ataque é proveniente de agentes de ameaça patrocinados pelo estado. Pesquisadores do TAG (Threat Threat Analysis Group) disseram que o ataque veio da China e que foi originado de quatro provedores de internet chineses (ASNs 4134, 4837, 58453 e 9394).

De acordo com Damian Menscher, Engenheiro de confiabilidade de segurança da Google Cloud:

“O invasor usou várias redes para falsificar 167 Mpps (milhões de pacotes por segundo) para 180.000 servidores CLDAP, DNS e SNMP expostos, que enviaram grandes respostas para nós. Isso demonstra os volumes que um invasor com bons recursos pode atingir. Além disso, essa volumetria foi quatro vezes maior do que o ataque recorde de 623 Gbps do botnet Mirai um ano antes.” Damian Menscher

Com isto, o ataque recebido pela infraestrutura da Google Cloud se tornou o maior já registrado até hoje. Porém, apesar de ter superado todos os outros em termos de volumetria, o Mirai ainda é considerado o maior ataque DDoS de todos os tempos.

E como se proteger dele?

Depois de analisarmos os maiores ataques de negação de serviço distribuído da história, você provavelmente deve estar se perguntando: — como é possível se defender desse tipo de ataque?

Lembre-se que o primeiro e principal recurso para se proteger de ataques DDoS ou qualquer outro, é a prevenção.

Muitas empresas e usuários confiam unicamente em seus firewalls, ACL’s e antivírus para estarem seguros na internet. No entanto, existem diversos fatores que podem inutilizar essas ferramentas básicas de proteção. Para se ter ideia, muitos usuários têm seus dispositivos infectados por um malware e utilizados em ataques DDoS como parte de uma botnet. Além disso, a maioria dessas pessoas nunca saberão que foram vítimas de um ciberataque.

A melhor maneira de se proteger de ataques DDoS atualmente é ter um especialista de mitigação ao seu lado. Além diso, garantir a segurança de sua infraestrutura de rede, permite com que você escale um negócio com muito mais liberdade e desempenho. Além disso, uma proteção DDoS pode proporcionar ao usuário da solução, uma conexão rápida, segura e estável. Em outras palavras, os usuários podem ter uma experiência mais agradável na internet.

Portanto, a melhor maneira de se proteger contra ataques DDoS ainda são as empresas de cibersegurança que oferecem soluções focadas neste tipo de problema. Atualmente, é possível contratar esse tipo de serviço via cloud, on-premise (instalação de equipamento no local) e no modelo híbrido.

Como a Huge Networks faz a proteção contra ataques DDoS?

A Huge Networks possui uma solução própria, desenvolvida in-house, capaz de detectar e mitigar ataques em menos de 5 segundos sob garantia de SLA. Isso é possível graças a uma proteção baseada em IA que utiliza base learning para avaliar o comportamento das anomalias e garantir uma precisão de 99% na mitigação desses ataques.

Nossa rede global tem mais de 10 Tbps e 20 pontos de presença espalhados por todo o mundo. A Huge Networks oferece três tipos de proteção DDoS: Cloud, On-Premise e Hybrid.

Este conteúdo foi produzido pela Huge Networks. Nossa empresa protege sua rede corporativa, acelera aplicações na nuvem, mitiga ataques DDoS e mantém ameaças cibernéticas afastadas. Assine nossa newsletter e fique por dentro das últimas novidades em segurança e infraestrutura digital!